Vairs nav noslēpums, ka visus Intel procesorus, kas izlaisti pēdējās desmitgades laikā, skārusi nopietna problēma. Īpaši nepareizi izveidotu kodu var izmantot, lai nozagtu jebkura cita procesa privātos datus, tostarp sensitīvus datus, piemēram, paroles, drošības atslēgas un tā tālāk. Šajā rakstā mēs redzēsim, kā atrast, vai problēma skar jūsu datoru.

Reklāma

Ja jums nav zināms par Meltdown un Spectre ievainojamībām, mēs tos detalizēti aplūkojām šajos divos rakstos:

- Microsoft ievieš ārkārtas labojumus Meltdown un Spectre CPU trūkumiem

- Šeit ir Windows 7 un 8.1 labojumi Meltdown un Spectre CPU kļūdām

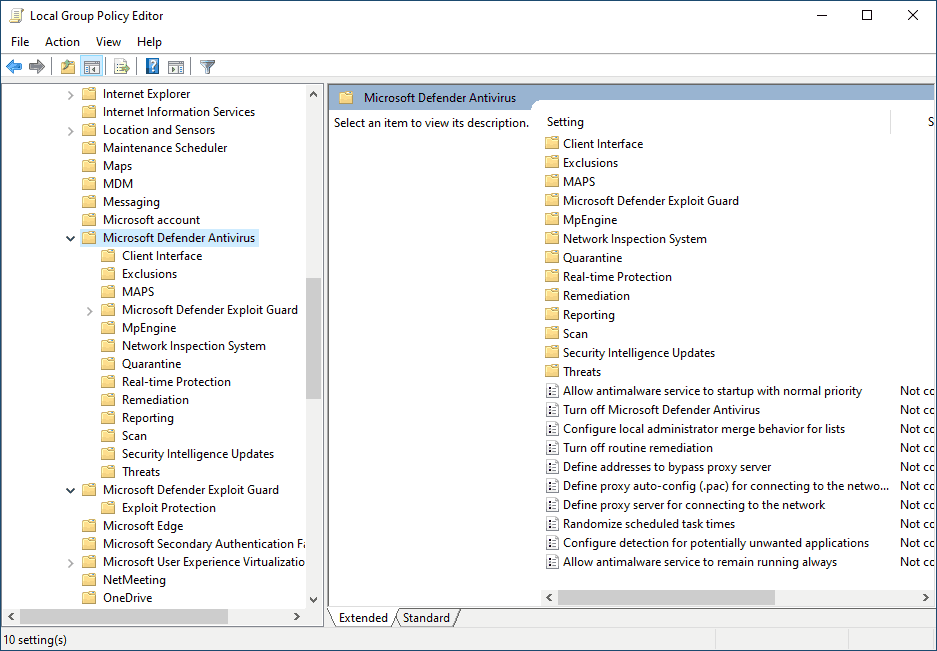

Īsāk sakot, gan Meltdown, gan Spectre ievainojamība ļauj procesam nolasīt jebkura cita procesa privātos datus pat no virtuālās mašīnas ārpuses. Tas ir iespējams, pateicoties Intel ieviešanai, kā viņu centrālie procesori iepriekš ienes datus. To nevar novērst, aizlāpot tikai OS. Labojums ietver OS kodola atjaunināšanu, kā arī CPU mikrokoda atjaunināšanu un, iespējams, pat dažu ierīču UEFI / BIOS / programmaparatūras atjauninājumu, lai pilnībā mazinātu izmantošanas iespējas.

Jaunākie pētījumi liecina, ka ARM64 un AMD procesorus ietekmē arī Spectre ievainojamība, kas saistīta ar spekulatīvu izpildi.

Pieejamie labojumi

Microsoft jau ir izlaidusi visu atbalstīto operētājsistēmu labojumu komplektu. Mozilla šodien izdeva atjaunināta Firefox 57 versija , un Google aizsargās Chrome lietotājus ar 64. versiju.

Pašreizējā Google Chrome versijā varat iespējot papildu aizsardzību, iespējojot Pilna vietnes izolēšana . Vietņu izolēšana piedāvā otro aizsardzības līniju, lai mazinātu šādu ievainojamību iespējamību. Tas nodrošina, ka lapas no dažādām vietnēm vienmēr tiek ievietotas dažādos procesos, un katra no tām darbojas smilšu kastē, kas ierobežo procesa atļauju. Tas arī bloķē procesu no noteikta veida slepenu dokumentu saņemšanas no citām vietnēm.

Līdz mēneša beigām Google atkal atjauninās pārlūku Chrome (64. versija), lai aizsargātu pret ar Meltdown un Spectre saistīto ievainojamību izmantošanu. Chrome 64. versija jau ir nonākusi beta kanālā.

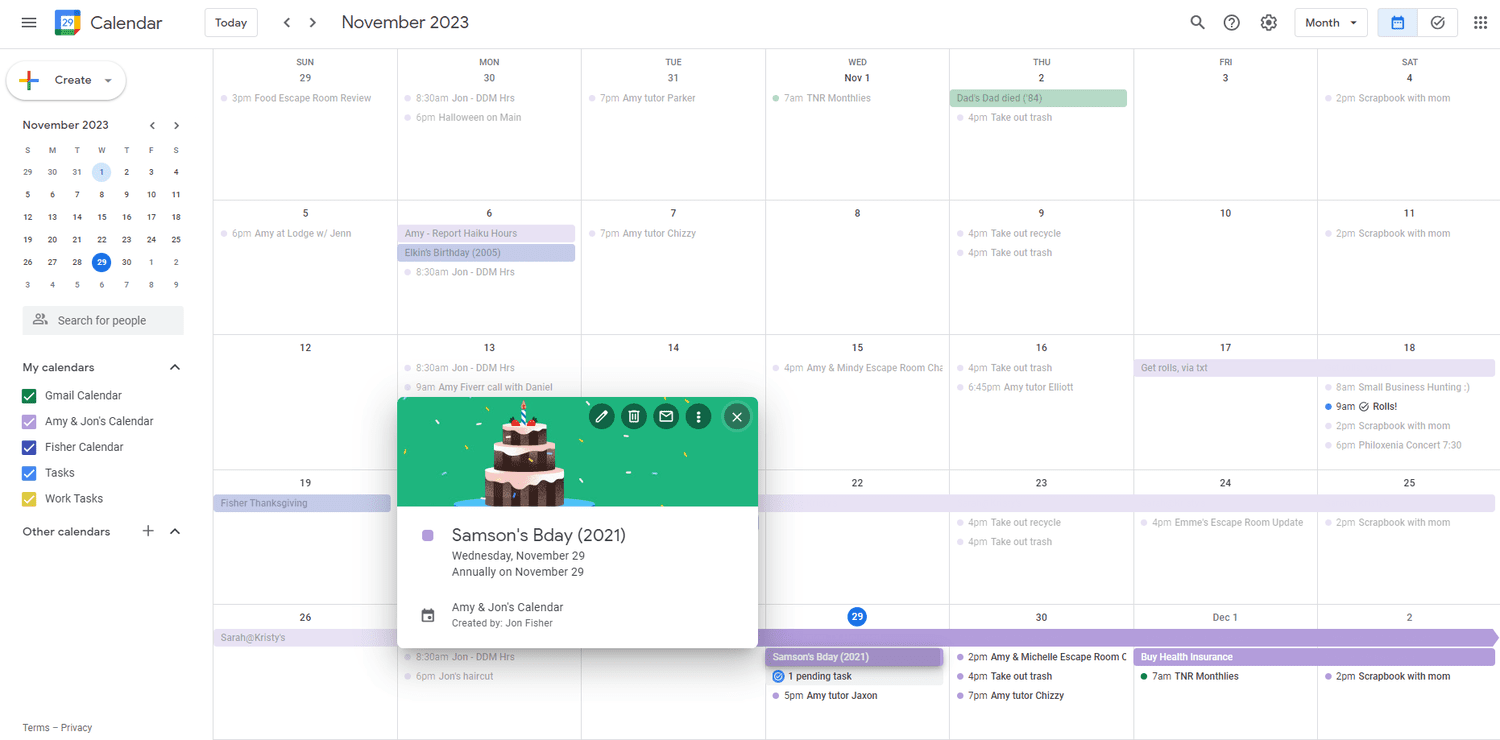

Uzziniet, vai jūsu datoru ietekmē Meltdown un Spectre ievainojamība

Piezīme. Tālāk sniegtie norādījumi attiecas uz Windows 10, Windows 8.1 un Windows 7 SP1.

- Atvērt PowerShell kā administrators .

- Ierakstiet šādu komandu:

Install-Module SpeculationControl. Tas datorā instalēs papildu moduli. Divreiz atbildiet uz “Y”.

- Aktivizējiet instalēto moduli ar komandu:

Importēšanas moduļa spekulāciju vadība. - Tagad izpildiet šādu cmdlet:

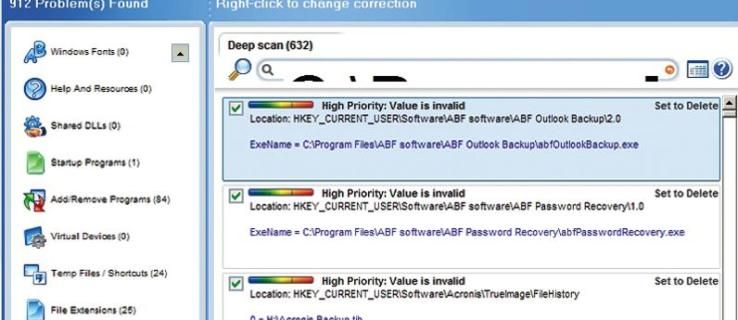

Get-SpeculationControlSettings. - Izejā skatiet iespējotās aizsardzības, kas redzamas kā “True”.

Piezīme. Ja tiek parādīts kļūdas ziņojums

kāpēc mans roku turpina atsākt

'Importēšanas modulis: Fails C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

nevar ielādēt, jo skriptu palaišana šajā sistēmā ir atspējota. ... '

Pēc tam mainiet izpildes politiku uzneierobežotsvaiapiet.Skatiet šo rakstu:

Kā mainīt PowerShell izpildes politiku sistēmā Windows 10

Jūs esat aizsargāts, ja visām līnijām ir patiesā vērtība. Lūk, kā produkcijā tiek parādīts mans nesalabotais Windows 10:

Tieši tā.

Avots: Microsoft