Wireshark ir pasaulē visvairāk izmantotais protokolu analizators. Izmantojot to, varat pārbaudīt visu, kas notiek jūsu tīklā, novērst dažādas problēmas, analizēt un filtrēt tīkla trafiku, izmantojot dažādus rīkus utt.

Ja vēlaties uzzināt vairāk par Wireshark un to, kā filtrēt pēc porta, noteikti turpiniet lasīt.

Kas īsti ir portu filtrēšana?

Portu filtrēšana ir veids, kā filtrēt paketes (ziņojumus no dažādiem tīkla protokoliem), pamatojoties uz to porta numuru. Šie portu numuri tiek izmantoti TCP un UDP protokoliem, kas ir vispazīstamākie pārraides protokoli. Portu filtrēšana ir jūsu datora aizsardzības veids, jo, izmantojot portu filtrēšanu, varat izvēlēties atļaut vai bloķēt noteiktus portus, lai novērstu dažādas darbības tīklā.

Pastāv labi izveidota portu sistēma, ko izmanto dažādiem interneta pakalpojumiem, piemēram, failu pārsūtīšanai, e-pastam utt. Faktiski ir vairāk nekā 65 000 dažādu portu. Tie pastāv atļautā vai slēgtā režīmā. Dažas lietojumprogrammas internetā var atvērt šos portus, tādējādi padarot jūsu datoru vairāk pakļautu hakeriem un vīrusiem.

Izmantojot Wireshark, varat filtrēt dažādas paketes, pamatojoties uz to porta numuru. Kāpēc jūs vēlētos to darīt? Tā kā šādā veidā jūs varat filtrēt visas paketes, kuras dažādu iemeslu dēļ nevēlaties savā datorā.

Kādas ir svarīgās ostas?

Ir 65 535 porti. Tos var iedalīt trīs dažādās kategorijās: porti no 0 līdz 1023 ir labi zināmi porti, un tie tiek piešķirti parastajiem pakalpojumiem un protokoliem. Tad no 1024 līdz 49151 ir reģistrētas ostas – tās ICANN piešķir konkrētam pakalpojumam. Un publiskās ostas ir porti no 49152-65535, tos var izmantot jebkurš pakalpojums. Dažādiem protokoliem tiek izmantoti dažādi porti.

Ja vēlaties uzzināt par visizplatītākajiem, skatiet šo sarakstu:

| Porta numurs | Pakalpojuma nosaukums | Protokols |

| 20., 21 | Failu pārsūtīšanas protokols - FTP | TCP |

| 22 | Drošais apvalks — SSH | TCP un UDP |

| 23 | Telnet | TCP |

| 25 | Vienkāršs pasta pārsūtīšanas protokols | TCP |

| 53 | Domēna vārdu sistēma – DNS | TCP un UDP |

| 67/68 | Dinamiskā resursdatora konfigurācijas protokols — DHCP | UDP |

| 80 | Hiperteksta pārsūtīšanas protokols — HTTP | TCP |

| 110 | Pasta nodaļas protokols - POP3 | TCP |

| 123 | Tīkla laika protokols - NTP | UDP |

| 143 | Interneta ziņojumu piekļuves protokols (IMAP4) | TCP un UDP |

| 161/162 | Vienkāršs tīkla pārvaldības protokols - SNMP | TCP un UDP |

| 443 | HTTP ar drošligzdu slāni — HTTPS (HTTP, izmantojot SSL/TLS) | TCP |

Analīze programmā Wireshark

Analīzes process programmā Wireshark atspoguļo dažādu protokolu un datu uzraudzību tīklā.

Pirms sākam ar analīzes procesu, pārliecinieties, ka zināt analizējamās trafika veidu un dažādu veidu ierīces, kas izstaro trafiku.

- Vai tiek atbalstīts izlaiduma režīms? Ja to darīsit, ierīce varēs savākt paketes, kas sākotnēji nav paredzētas jūsu ierīcei.

- Kādas ierīces jums ir jūsu tīklā? Ir svarīgi paturēt prātā, ka dažāda veida ierīces pārsūtīs dažādas paketes.

- Kāda veida trafiku vēlaties analizēt? Trafika veids būs atkarīgs no jūsu tīklā esošajām ierīcēm.

Zināšanas, kā izmantot dažādus filtrus, ir ārkārtīgi svarīgas paredzēto pakešu uztveršanai. Šie filtri tiek izmantoti pirms pakešu uztveršanas procesa. Kā viņi strādā? Iestatot noteiktu filtru, jūs nekavējoties noņemat trafiku, kas neatbilst dotajiem kritērijiem.

kā pārbaudīt savu dm instagramā

Programmā Wireshark dažādu uztveršanas filtru izveidei tiek izmantota sintakse, ko sauc par Berkley pakešu filtru (BPF) sintakse. Tā kā šī ir sintakse, ko visbiežāk izmanto pakešu analīzē, ir svarīgi saprast, kā tā darbojas.

Berkley pakešu filtra sintakse tver filtrus, kuru pamatā ir dažādas filtrēšanas izteiksmes. Šīs izteiksmes sastāv no viena vai vairākiem primitīviem, un primitīvie sastāv no identifikatora (vērtībām vai nosaukumiem, kurus mēģināt atrast dažādās paketēs), kam seko viens vai vairāki apzīmētāji.

Kvalifikatorus var iedalīt trīs dažādos veidos:

- Tips — ar šiem kvalifikatoriem jūs norādāt, kāda veida lieta ir identifikators. Veida kvalifikatori ietver portu, tīklu un resursdatoru.

- Dir (virziens) – šie apzīmētāji tiek izmantoti, lai norādītu pārsūtīšanas virzienu. Tādā veidā src atzīmē avotu, bet dst - galamērķi.

- Proto (protokols) – ar protokola kvalifikatoriem varat norādīt konkrēto protokolu, kuru vēlaties tvert.

Lai filtrētu meklēšanu, varat izmantot dažādu kvalifikatoru kombināciju. Varat arī izmantot operatorus: piemēram, varat izmantot savienojuma operatoru (&/un), noliegšanas operatoru (!/not) utt.

Šeit ir daži tveršanas filtru piemēri, kurus varat izmantot programmā Wireshark.

| Filtri | Apraksts |

| saimniekdators 192.168.1.2 | Visa satiksme, kas saistīta ar 192.168.1.2 |

| tcp ports 22 | Visa satiksme, kas saistīta ar 22. portu |

| src 192.168.1.2 | Visa satiksme, kuras izcelsme ir 192.168.1.2 |

Protokola galvenes laukos ir iespējams izveidot uztveršanas filtrus. Sintakse izskatās šādi: proto[offset:size(optional)]=value. Šeit proto apzīmē protokolu, kuru vēlaties filtrēt, nobīde apzīmē vērtības pozīciju paketes galvenē, izmērs apzīmē datu garumu un vērtība ir dati, kurus meklējat.

Displeja filtri programmā Wireshark

Atšķirībā no uztveršanas filtriem, displeja filtri neizmet nekādas paketes, tie vienkārši paslēpj tās skatīšanās laikā. Šī ir laba iespēja, jo, izmetot paketes, tās vairs nevarēs atgūt.

Displeja filtri tiek izmantoti, lai pārbaudītu noteikta protokola klātbūtni. Piemēram, ja vēlaties parādīt paketes, kas satur noteiktu protokolu, Wireshark displeja filtra rīkjoslā varat ierakstīt protokola nosaukumu.

Citas iespējas

Ir dažādas citas iespējas, kuras varat izmantot, lai analizētu paketes programmā Wireshark, atkarībā no jūsu vajadzībām.

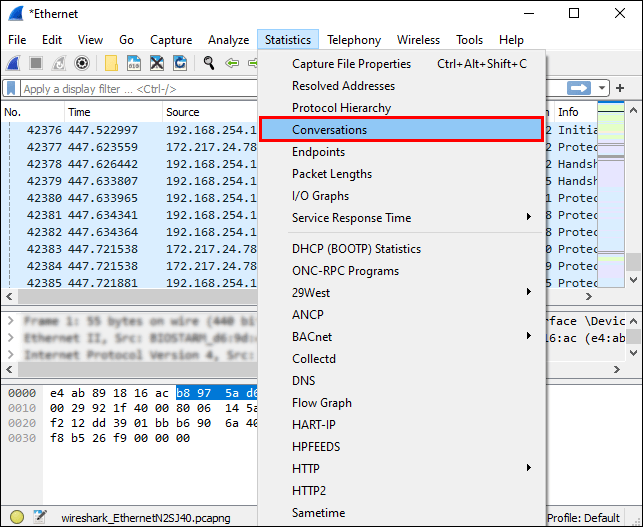

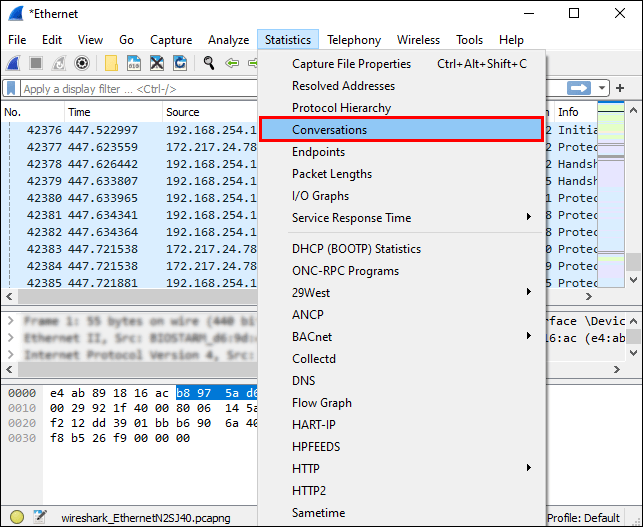

- Programmas Wireshark statistikas logā varat atrast dažādus pamata rīkus, kurus varat izmantot pakešu analīzei. Piemēram, varat izmantot rīku Sarunas, lai analizētu trafiku starp divām dažādām IP adresēm.

- Logā Ekspertu informācija varat analizēt anomālijas vai neparastu uzvedību savā tīklā.

Filtrēšana pēc porta programmā Wireshark

Filtrēšana pēc porta programmā Wireshark ir vienkārša, pateicoties filtra joslai, kas ļauj lietot displeja filtru.

Piemēram, ja vēlaties filtrēt 80. portu, ierakstiet filtra joslā: |_+_|. Varat arī ierakstīt |_+_| == vietā, jo vienāds ir vienāds.

Varat arī filtrēt vairākus portus vienlaikus. The || šajā gadījumā tiek izmantotas zīmes.

Piemēram, ja vēlaties filtrēt portus 80 un 443, ierakstiet filtra joslā: |_+_| vai |_+_|.

Papildu bieži uzdotie jautājumi

Kā filtrēt Wireshark pēc IP adreses un porta?

Ir vairāki veidi, kā jūs varat filtrēt Wireshark pēc IP adreses:

kā pievienot lapu numurus google dokumentos

1. Ja jūs interesē pakete ar noteiktu IP adresi, ierakstiet šo filtra joslā: |_+_|

2. Ja jūs interesē paketes no noteiktas IP adreses, ierakstiet filtra joslā: |_+_|

3. Ja vēlaties, lai paketes tiktu nosūtītas uz noteiktu IP adresi, ierakstiet filtra joslā: |_+_|

Ja vēlaties lietot divus filtrus, piemēram, IP adresi un porta numuru, skatiet nākamo piemēru: |_+_| Tā kā && apzīmē simbolus un, rakstot to, jūs varat filtrēt meklēšanu pēc IP adreses (192.168.1.199) un porta numura (tcp.port eq 443).

Kā Wireshark uztver ostas trafiku?

Wireshark tver visu tīkla trafiku, kā tas notiek. Tas uztvers visu porta trafiku un parādīs visus portu numurus konkrētajos savienojumos.

Ja vēlaties sākt uzņemšanu, veiciet šīs darbības:

1. Atveriet programmu Wireshark.

2. Pieskarieties Capture.

3. Izvēlieties Interfeisi.

4. Pieskarieties Sākt.

apskatiet facebook lapu kā kāds cits

Ja vēlaties koncentrēties uz konkrētu porta numuru, varat izmantot filtra joslu.

Ja vēlaties pārtraukt uzņemšanu, nospiediet Ctrl + E.

Kas ir uztveršanas filtrs DHCP opcijai?

Dynamic Host Configuration Protocol (DHCP) opcija ir sava veida tīkla pārvaldības protokols. To izmanto, lai automātiski piešķirtu IP adreses ierīcēm, kas ir savienotas ar tīklu. Izmantojot DHCP opciju, jums nav manuāli jākonfigurē dažādas ierīces.

Ja programmā Wireshark vēlaties redzēt tikai DHCP paketes, filtra joslā ierakstiet bootp. Kāpēc bootp? Tā kā tas pārstāv vecāku DHCP versiju, un tie abi izmanto vienus un tos pašus portu numurus — 67 un 68.

Kāpēc man vajadzētu izmantot Wireshark?

Wireshark izmantošanai ir vairākas priekšrocības, no kurām dažas ir:

1. Tas ir bez maksas — varat analizēt savu tīkla trafiku pilnīgi bez maksas!

2. To var izmantot dažādām platformām – varat izmantot Wireshark uz Windows, Linux, Mac, Solaris u.c.

3. Tas ir detalizēts — Wireshark piedāvā padziļinātu daudzu protokolu analīzi.

4. Tā piedāvā reāllaika datus – šos datus var ievākt no dažādiem avotiem, piemēram, Ethernet, Token Ring, FDDI, Bluetooth, USB u.c.

5. To plaši izmanto – Wireshark ir vispopulārākais tīkla protokolu analizators.

Wireshark nekož!

Tagad esat uzzinājis vairāk par Wireshark, tā iespējām un filtrēšanas iespējām. Ja vēlaties būt pārliecināts, ka varat novērst un noteikt jebkāda veida tīkla problēmas vai pārbaudīt datus, kas ienāk un iziet no tīkla, tādējādi nodrošinot to drošību, noteikti izmēģiniet Wireshark.

Vai esat kādreiz izmantojis Wireshark? Pastāstiet mums par to komentāru sadaļā zemāk.